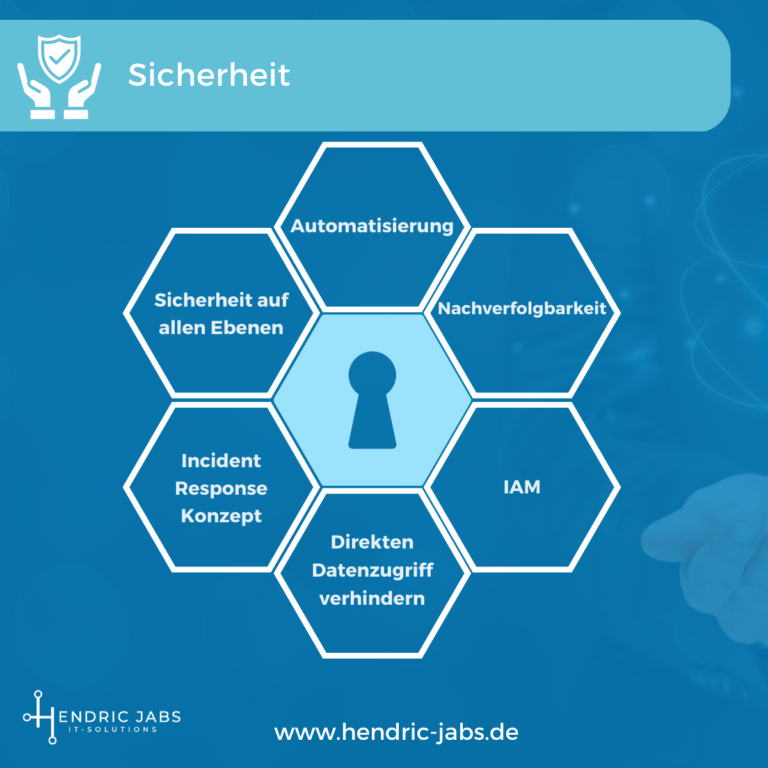

Bei unseren Workloads sollten Sicherheitsmechanismen auf allen Ebenen etabliert werden. Das können beispielsweise Securitygroups und NACLs auf Netzwerkebene oder Web Application Firewalls (WAF) auf Anwendungsebene sein. Auch regelmäßige Sicherheitsupdates der Betriebssysteme gehören hierzu. Wenn wir in jeder Ebene der Applikation an mögliche Absicherungen denken, können ggf. einzelne Konfigurationslücken durch andere Sicherheitsmechanismen abgesichert werden.

AWS bietet vielfältige Möglichkeiten der Automatisierung von Sicherheitsprüfungen. Mit Amazon Macie können sensitive Informationen aufgespürt werden, mit Amazon Inspector können Schwachstellen gescannt werden und mit AWS Config können Compliancevorgaben auf Ressourcenebene geprüft und durchgesetzt werden. Dies sind nur einige der vielfältigen Automatisierungstools.

Durch die kontinuierliche Überwachung und Nachverfolgung von Änderungen unserer Infrastruktur, können wir Schlüsse daraus ziehen, ob es Unregelmäßigkeiten oder Auffälligkeiten gibt. AWS bietet mittlerweile Werkzeuge für die automatisierte Erkennung von Abweichungen des Normalverhaltens einer Ressource mittels Machine Learning Algorithmen an. Diese können wir uns mit geringem Aufwand zunutze machen.

Die korrekte Konfiguration von Identity- and Accessmanagement (IAM) kann komplex sein. Hier sollten wir auf die Einhaltung des Least-Privilege Principles achten. Weiterhin ist die konsequente Verwendung von Service Control Policies und Ressource Policies wichtig. Hier schließt sich der Kreis zu der zuvor genannten Praxis, welche die Sicherheit auf allen Ebenen etabliert.

Menschen machen Fehler und Menschen sind bei komplexen IT-Systemen die größte Sicherheitslücke. Aus diesem Grund sollte der direkte Datenzugriff verhindert werden. Zugriff sollte nur über Automatismen oder vorgeschaltete Services erfolgen. Hierdurch kann die Datenintegrität gewährleistet werden und grobe Fehler können antizipiert werden.

Kein System ist zu 100% sicher. Daher benötigen wir einen Plan für den schlimmsten Fall. Dies können Runbooks, Maßnahmenpläne, Automatismen und organisatorische Abläufe sein. Selbstverständlich sollten diese vor Eintritt eines Ereignisses testweise ausgeführt werden. So wie wir Brandschutzübungen durchführen, sollten wir auch Sicherheitsvorfälle üben.